Melindungi Data Anda dari Serangan Stop/Djvu v0868: Strategi dan Solusi

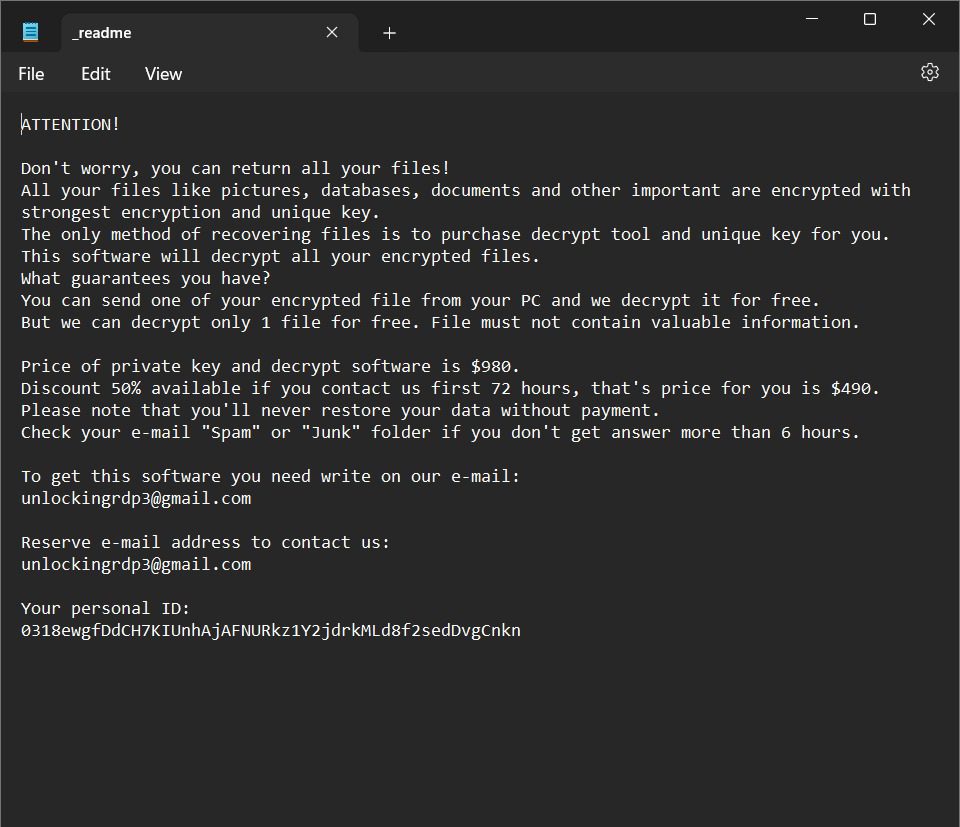

Ransomware merupakan ancaram siber yang semakin mengkhawatirkan dengan mengunci, mengenkripsi, dan membocorkan, dengan varian baru yang terus muncul. Salah satu varian terbaru ini dikenal sebagai ransomware “qehu” menambah ekstensi ” .qehu ” ke nama filenya, dan memberikan catatan tebusan (” README.txt “). Misalnya, ia mengubah ” 1.jpg ” menjadi ” 1.jpg.qehu ” dan ” 2.png ” menjadi ” 2.png.qehu “

Dari Serangan ke Solusi: Mengatasi Ransomware Stop/Djvu yang Menginfeksi Laptop dan PC

Ransomware Qepi merupakan salah satu varian ransomware yang berbahaya yang memiliki kemampuan untuk mengenkripsi file. Qepi mengenkripsi file dan mengubah nama filenya. Ia mengubah ” 1.jpg ” menjadi ” 1.jpg.qepi ” dan ” 2.png ” menjadi ” 2.png.qepi “. Qepi termasuk dalam keluarga Djvu dan mungkin didistribusikan bersama pencuri informasi seperti Redline atau Vidar. Ransomware Qepi bekerja dengan menyusup ke perangkat mobile tanpa interaksi pengguna. Setelah masuk, […]

Analisis Mendalam KUZA Ransomware: Cara Kerja, Pencegahan, dan Pemulihan

Ransomware Kuza merupakan salah satu varian ransomware yang berbahaya yang memiliki kemampuan untuk mengenkripsi file. KUZA mengenkripsi file dan mengubah nama filenya. Judul asli ditambahkan dengan alamat email penyerang dan ekstensi ” .Ripa “. Misalnya, file yang awalnya bernama ” 1.jpg ” muncul sebagai ” 1.jpg.[[email protected]].Ripa “. Ransomware Kuza bekerja dengan menyusup ke perangkat mobile tanpa interaksi pengguna. Setelah masuk, Ransomware […]

MALARIA VIRUS: Bagaimana Ransomware Ini Menginfeksi dan Mengenkripsi Data Anda

Ransomware merupakan ancaman siber yang semakin mengkhawatirkan dengan mengunci, mengenkripsi, dan membocorkan , dengan varian baru yang terus muncul. Salah satu varian terbaru ini, dikenal sebagai ransomware “Malaria”, Nama file asli ditambahkan dengan ekstensi yang terdiri dari karakter acak seperti “1.jpg” menjadi “1.jpg.bhts“, “2.jpg” menhadi “2.jpg.ht3v“. Para hacker juga menyertakan file catatan dengan nama seperti […]

Serangan Siber Terbaru: Xam Ransomware Menyandera Data dengan Unlock.txt

Apakah anda sedang mencari Jasa memperbaiki ransomware .xam? Ransomware Xam merupakan salah satu varian ransomware yang berbahaya yang memiliki kemampuan untuk mengenkripsi file dan menambahkan ekstensi “.xam” pada nama file yang terinfeksi. Sebagai contoh, sebuah file dengan nama “1.jpg” akan berubah menjadi “1.jpg.xam” setelah terkena infeksi. Para hacker juga menyertakan file catatan dengan nama seperti […]

Pengenalan Ransomware Uajs: Ancaman Keamanan Siber Terbaru

Ransomware Uajs, yang merupakan anggota dari keluarga ransomware Djvu, telah memunculkan kekhawatiran serius di dunia keamanan siber. Ini beroperasi dengan mengenkripsi file pada sistem yang terinfeksi dan kemudian menambahkan ekstensi “.uajs” pada file tersebut. Sebagai contoh, sebuah file gambar yang bernama “1.jpg” akan berubah menjadi “1.jpg.uajs” setelah terinfeksi. Selain mengenkripsi file, Uajs juga meninggalkan catatan […]

Mengenal Ancaman Tersembunyi: Memahami dan Melindungi Diri dari Ransomware Pegasus

Ransomware Pegasus merupakan salah satu varian ransomware yang berbahaya yang memiliki kemampuan untuk mengenkripsi file. Nama file asli ditambahkan dengan ekstensi yang terdiri dari karakter acak, misalnya, file bernama ” a.jpg ” muncul sebagai ” a.jpg.tBC8M “, ” b.png ” sebagai “b2.png.qGuj7 “, dll” pada nama file yang terinfeksi. Ransomware Pegasus bekerja dengan menyusup ke perangkat mobile tanpa interaksi pengguna melalui serangan […]

Cara Membuka, Decrypt, & Menghapus Virus Ransomware .Tuborg (tuborg-Help.txt) 100% ransomware virus

Apa itu Ransomware .tuborg? Apa itu Ransomware .tuborg? Apakah anda sedang mencari cara mengatasi virus .tuborg?. .tuborg adalah ransomware yang memblokir akses ke file dengan mengenkripsinya. Selain itu, hacker menambahkan alamat emailnnya di file (“#tuborg-Help.txt“) dan menambahkan ekstensi “.tuborg” ke nama file korban. Misalnya, mengubah nama “1.jpg” menjadi “DATA PENTING.jpg.[[email protected]].tuborg“, “FILE PENTING.xlsx” menjadi “FILEPENTING.xlsx.[[email protected]].tuborg“. Ransomware .tuborg […]

Ransomware ‘4UF’ Merebak: Strategi Mengatasi dan Mengamankan Data Anda

Apa itu Ransomware .4UF? Apakah anda sedang mencari Jasa memperbaiki ransomware .4UF? .4UF adalah ransomware yang memblokir akses ke file dengan mengenkripsinya. Selain itu, hacker menambahkan alamat emailnnya di file (“#4UF-Help.txt“) dan menambahkan ekstensi “.4UF” ke nama file korban. Misalnya, mengubah nama “1.jpg” menjadi “DATA PENTING.jpg.[[email protected]].4UF“, “FILE PENTING.xlsx” menjadi “FILEPENTING.xlsx.[[email protected]].4UF“. Inilah Korban ransomware yang ditipu oleh […]

Ancaman Tak Terlihat: Mengungkap Misteri Serangan Zero-Day

Ancaman Tak Terlihat: Mengungkap Misteri Serangan Zero-Day Di era digital saat ini, keamanan siber telah menjadi benteng yang menjaga esensi eksistensi modern kita. Di jantung benteng ini terdapat sosok bayangan yang dikenal di kalangan penggemar teknologi sebagai Serangan Zero-Day. Zero-Day adalah hantu digital yang mengeksploitasi celah tak terlihat dalam dinding perangkat lunak dan perangkat keras […]