Dunia keamanan siber baru-baru ini dikejutkan oleh gelombang serangan yang menargetkan jantung operasional perusahaan: Server SAP. Sebagai sistem ERP (Enterprise Resource Planning) yang mengelola data finansial, logistik, hingga sumber daya manusia, SAP adalah target “ikan paus” bagi kelompok penjahat siber. Salah satu aktor yang paling agresif saat ini adalah kelompok di balik Karma Ransomware.

Banyak admin IT bertanya-tanya, bagaimana mungkin sistem sekelas SAP yang terkenal dengan keamanannya bisa ditembus? Mari kita bongkar celah yang sering diincar dan bagaimana solusi menyelamatkannya.

Mengapa Server SAP Menjadi Target Utama?

Hacker Karma Ransomware tidak bekerja secara acak. Mereka memahami bahwa jika server SAP lumpuh, maka seluruh aktivitas perusahaan akan berhenti (downtime total). Hal inilah yang meningkatkan daya tawar mereka untuk meminta tebusan hingga miliaran rupiah.

Beberapa celah keamanan server SAP yang sering dimanfaatkan meliputi:

- Vulnerabilitas Unpatched: Banyak perusahaan menunda update SAP Security Notes. Celah seperti RECON atau ICMad sering digunakan hacker untuk mendapatkan akses Remote Code Execution (RCE).

- Misfigurasi Port: Port-port kritikal SAP yang terbuka ke internet tanpa melalui VPN/Firewall yang ketat.

- Credential Stuffing: Penggunaan password admin yang lemah atau bocoran kredensial dari serangan phishing sebelumnya.

Karakteristik Serangan Karma Ransomware

Saat serangan berhasil masuk ke infrastruktur Anda, mereka akan bergerak secara lateral. Mereka tidak hanya mengunci file dokumen biasa, tetapi langsung menyerang folder database (MDF, LDF, atau database HANA).

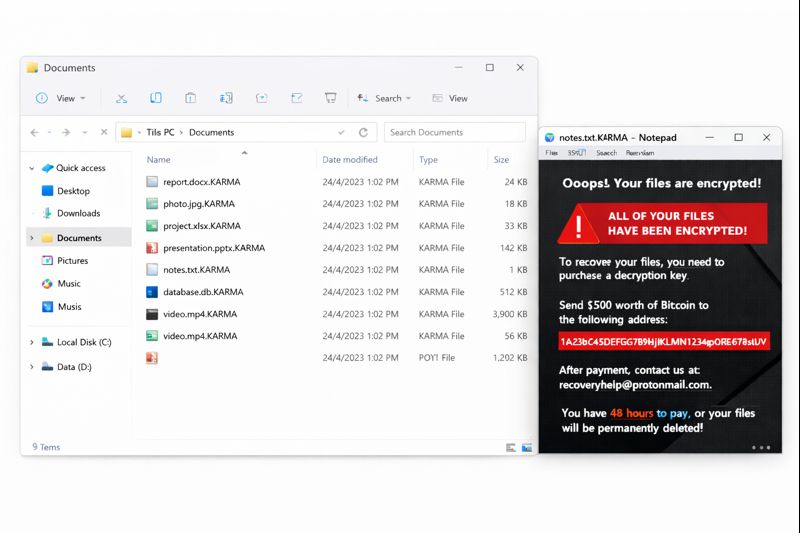

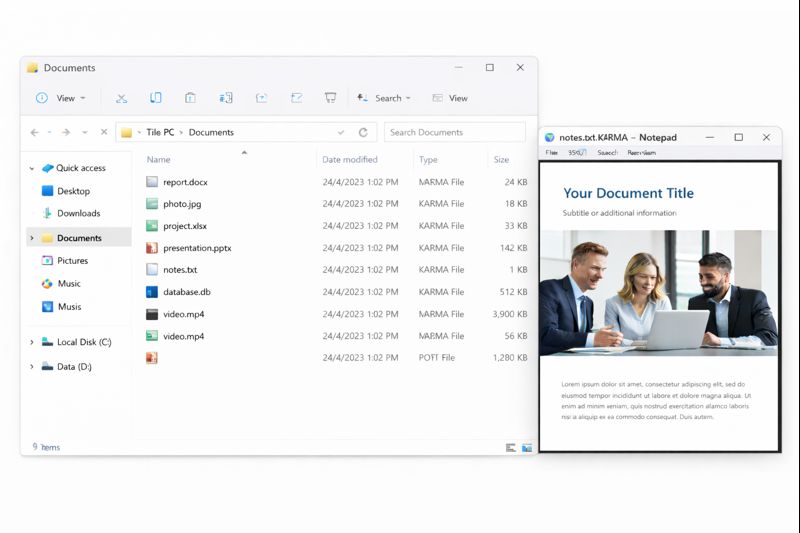

Ciri khas yang tidak bisa didebat lagi dari serangan ini adalah seluruh file penting Anda akan berubah identitasnya dengan penambahan ekstensi .KARMA. Tidak hanya itu, hacker juga akan mengubah tampilan visual komputer Anda dengan mengganti desktop wallpaper berisi pesan ancaman yang mencolok. Sebagai instruksi lebih lanjut, mereka akan meninggalkan file teks/web di setiap folder yang disebut dengan ransom note: HOW_TO_RECOVER_DATA.html.

Bahaya Double Extortion: Mengapa Membayar Bukan Solusi?

Berdasarkan standar keamanan internasional, membayar tebusan adalah tindakan yang sangat tidak disarankan. Hacker Karma sering menggunakan teknik Double Extortion. Selain mengunci data, mereka mengancam akan membocorkan data rahasia perusahaan Anda ke publik jika tebusan tidak dibayar.

Masalahnya, membayar tebusan tidak menjamin kunci dekripsi akan diberikan. Seringkali, kunci yang diberikan rusak (corrupt), terutama untuk file database SAP yang berukuran besar dan kompleks. Selain itu, Anda justru memberikan dana segar bagi kelompok teroris/kriminal untuk memperkuat serangan mereka di masa depan.

Cara Menyelamatkan Data SAP yang Terinfeksi Karma Ransomware

Jika saat ini Anda melihat file SAP Anda terkunci, jangan panik dan jangan terburu-buru menghapus data. Berikut adalah langkah penyelamatan yang direkomendasikan oleh ahli cybersecurity:

- Isolasi Jaringan: Putuskan koneksi server yang terinfeksi dari jaringan lokal maupun internet untuk mencegah penyebaran lebih luas.

- Jangan Hapus File Terenkripsi: File yang sudah terenkripsi tidak mengandung kode berbahaya (malicious code). File tersebut hanya terkunci. Yang berbahaya adalah file executor virus yang biasanya bersembunyi di folder AppData atau Temp.

- Identifikasi Backup: Cek apakah Anda memiliki offline backup atau snapshot yang tidak terjangkau oleh ransomware.

- Gunakan Jasa Recovery Profesional: Untuk database kompleks seperti SAP (SQL Server atau HANA), diperlukan teknik database rekonstruksi.

Solusi Recovery dari FixRansomware

FixRansomware memiliki tim ahli yang spesifik menangani dekripsi dan pemulihan database ERP yang terkena serangan Karma Ransomware. Kami memahami struktur internal data SAP, sehingga proses pemulihan dilakukan dengan tingkat keberhasilan yang tinggi tanpa harus berinteraksi dengan hacker.

Langkah Selanjutnya: Segera hubungi tim kami melalui chat room di FixRansomware. Anda akan dipandu untuk melakukan penyelamatan data. Kami menyarankan Anda untuk mengunggah sampel file yang terenkripsi (di bawah 1 MB) ke halaman https://app.fixransomware.com/ untuk dianalisa secara gratis.

Jika data SAP Anda menggunakan database besar seperti MDF MSSQL, Anda dapat mengunggahnya ke Cloud (Google Drive/OneDrive) dan membagikan tautan publiknya kepada tim teknis kami. Kami menjamin kerahasiaan data dan memberikan garansi pemulihan 100% atau uang kembali.

Kesimpulan: Keamanan SAP adalah prioritas. Jangan biarkan operasional bisnis Anda hancur karena ulah hacker. Lakukan audit keamanan berkala, dan jika nasi sudah menjadi bubur, pastikan Anda menghubungi pihak profesional yang tepat, bukan membayar tebusan kepada pelaku kriminal.