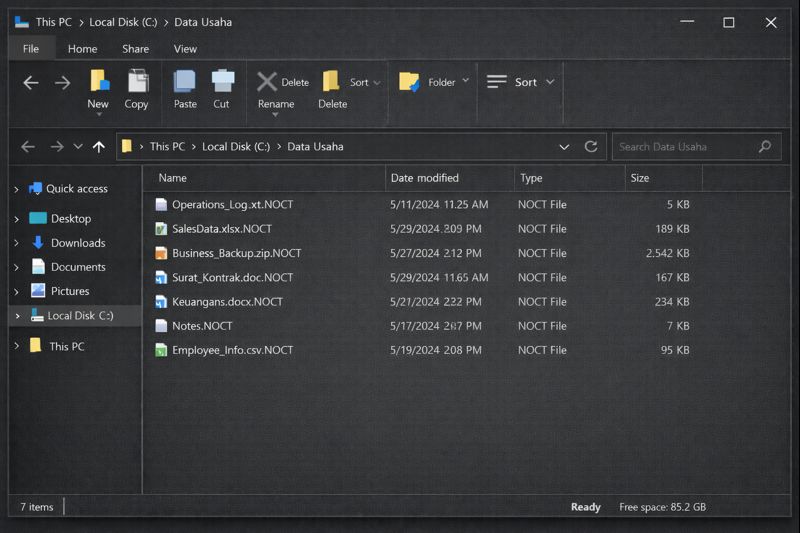

Pagi yang harusnya biasa di Bengkulu berubah jadi mimpi buruk ketika file penjualan, laporan stok, dan dokumen keuangan tiba-tiba tidak bisa dibuka. Setelah dicek, tim IT menemukan bahwa nama-nama file usaha berubah dan muncul ekstensi baru .NOCT, serta ada catatan ancaman bernama READ_ME.txt di beberapa folder penting. Jelas, bisnis sedang diserang NOCT Ransomware dan data usaha terkunci.

Di titik ini, yang Anda butuhkan bukan panik, tapi strategi recovery yang membuat operasional tetap bisa jalan.

Terima dulu fakta: ini serangan ransomware, bukan error biasa

Saat kena NOCT Ransomware, file bukan sekadar “korup” atau error. Datanya sengaja dikunci dengan enkripsi.

Artinya:

- Menghapus atau memindahkan file sembarangan bisa memperumit recovery.

- Instal ulang Windows tanpa backup hanya membuat bukti hilang.

- Coba-coba “software ajaib” dari internet bisa menambah kerusakan.

Jadi, langkah pertama adalah mengakui ini insiden keamanan serius yang butuh penanganan terukur.

Langkah darurat pertama di Bengkulu: hentikan kerusakan

Begitu curiga terkena NOCT Ransomware, lakukan langkah ini secepat mungkin:

- Cabut koneksi internet dari komputer/server yang terinfeksi.

- Lepaskan dari jaringan lokal (LAN) kalau bisa, agar tidak menular ke perangkat lain.

- Stop pakai komputer tersebut untuk kerja harian, browsing, dan download program.

- Foto / catat bukti, termasuk isi catatan ancaman, nama file yang terkunci, dan waktu mulai kejadian.

Dengan containment sederhana ini, Anda sudah mencegah penyebaran lebih luas dan menjaga peluang recovery tetap terbuka.

Hal-hal yang sebaiknya tidak Anda lakukan

Banyak bisnis di Bengkulu justru memperparah kondisi karena:

- Mengunduh dan menjalankan “decryptor gratis” tanpa sumber jelas.

- Meminta staf IT internal eksperimen sendiri tanpa pengalaman kasus ransomware.

- Langsung memformat hard disk atau instal ulang semua sistem.

- Membayar tebusan tanpa analisa teknis, hanya karena panik.

Panduan resmi seperti CISA Ransomware Guide di portal StopRansomware menekankan bahwa fokus utama harus pada isolasi, analisa, dan pemulihan yang aman, bukan buru-buru menyenangkan pelaku.

Pemetaan kerusakan: data apa yang kena, di mana saja?

Sebelum melompat ke solusi, perlu gambaran kerusakan:

- Jenis data apa saja yang terkunci? (penjualan, dokumen pajak, kontrak, HR, dsb.).

- Perangkat mana yang terdampak? (PC admin, server file, NAS, laptop pimpinan).

- Apakah ada sistem penting yang masih aman, misalnya aplikasi cloud, email, atau backup offline?

Dari sini, Anda bisa menentukan prioritas: data mana yang paling kritis untuk mengembalikan operasional bisnis di Bengkulu, misalnya:

- Data penjualan berjalan.

- Daftar piutang/hutang.

- Dokumen legal yang diperlukan dalam waktu dekat.

Evaluasi backup: masih ada harapan atau tidak?

Jangan langsung menyerah sebelum mengecek:

- Apakah Anda punya backup di hard disk eksternal yang jarang dicolok?

- Apakah ada backup cloud yang tidak auto-sync saat serangan terjadi?

- Apakah ada versi file di laptop karyawan atau email yang bisa digunakan untuk rekonstruksi?

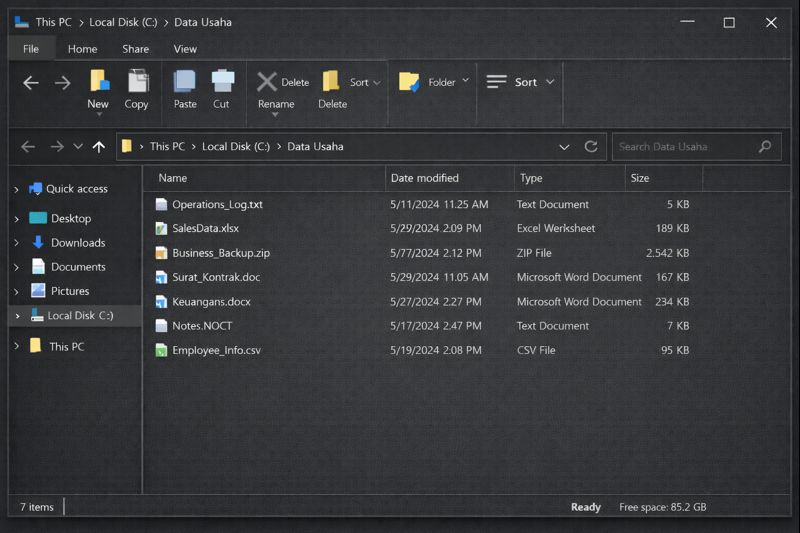

Skenario realistis pemulihan dari NOCT Ransomware sering berupa kombinasi:

- Backup yang masih bersih (meski agak lama),

- File yang selamat di endpoint,

- Export laporan dari sistem lain (akuntansi / POS / aplikasi pihak ketiga).

Kapan harus melibatkan ahli ransomware?

Kalau:

- Data usaha bernilai besar,

- Tidak yakin kondisi backup,

- Tim IT internal belum pernah menangani ransomware,

maka melibatkan spesialis adalah langkah hemat kerusakan.

Anda bisa:

- Mengunjungi https://fixransomware.com untuk memahami opsi pemulihan dan pendekatan terhadap NOCT Ransomware.

- Mengunggah contoh file terenkripsi secara aman melalui https://app.fixransomware.com untuk mendapatkan analisa awal.

Tujuannya supaya keputusan teknik yang diambil berdasarkan pengalaman kasus nyata, bukan nekat coba-coba.

Setelah pulih: bangun pertahanan baru

Begitu data usaha di Bengkulu berhasil dipulihkan (baik full maupun sebagian), jadikan insiden NOCT Ransomware ini sebagai alarm:

- Buat strategi backup 3-2-1 (3 salinan, 2 media berbeda, 1 offline/immutable).

- Perketat akses ke server dan share folder, terutama akun dengan hak admin.

- Edukasi karyawan soal phishing, lampiran mencurigakan, dan penggunaan software bajakan.

Tujuan akhirnya sederhana:

Sekali kena cukup sekali. Lain kali, bisnis Anda sudah jauh lebih siap dan tidak tergantung pada keberuntungan semata.