Cara Recovery, Decrypt, & Menghapus Virus Ransomware .MKP (Makop) 100%

Apa itu Ransomware .MKP?

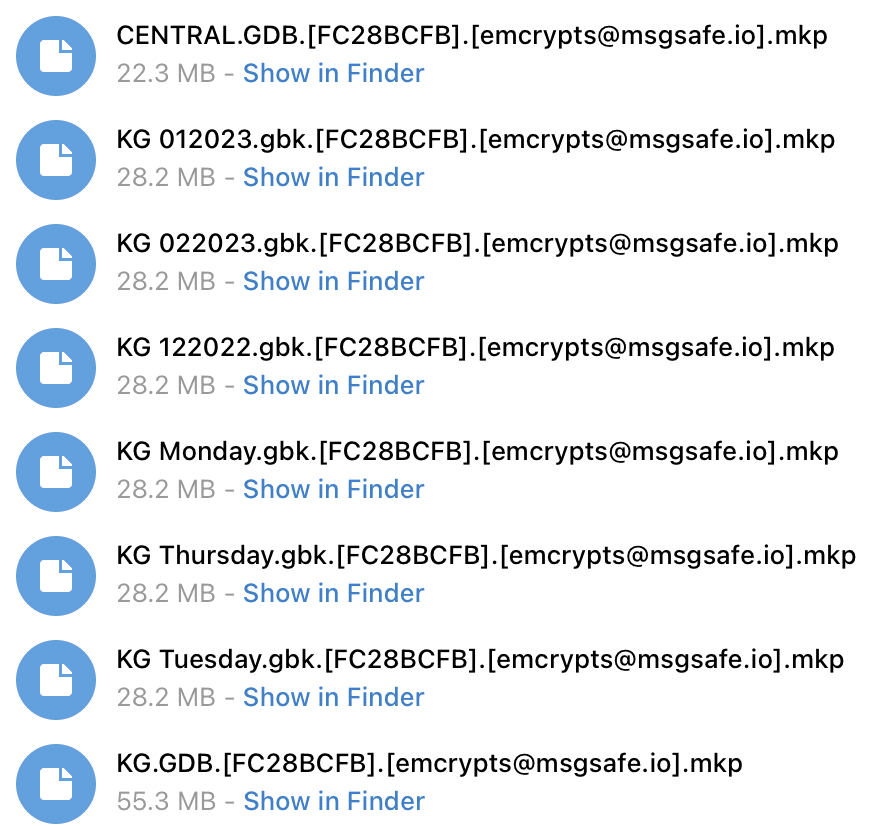

Apakah anda sedang mencari cara mengatasi virus MKP?. MKP adalah ransomware yang memblokir akses ke file dengan mengenkripsinya. Selain itu, hacker membuat catatan teror (file “_readme.txt“) dan menambahkan ekstensi “.MKP” ke nama file. Misalnya, mengubah nama “1.jpg” menjadi “1.jpg.MKP”, “FILE PENTING.xlsx” menjadi “FILEPENTING.xlsx.MKP”. Ransomware MKP masuk ke kategori keluarga ransomware bernama Makop.

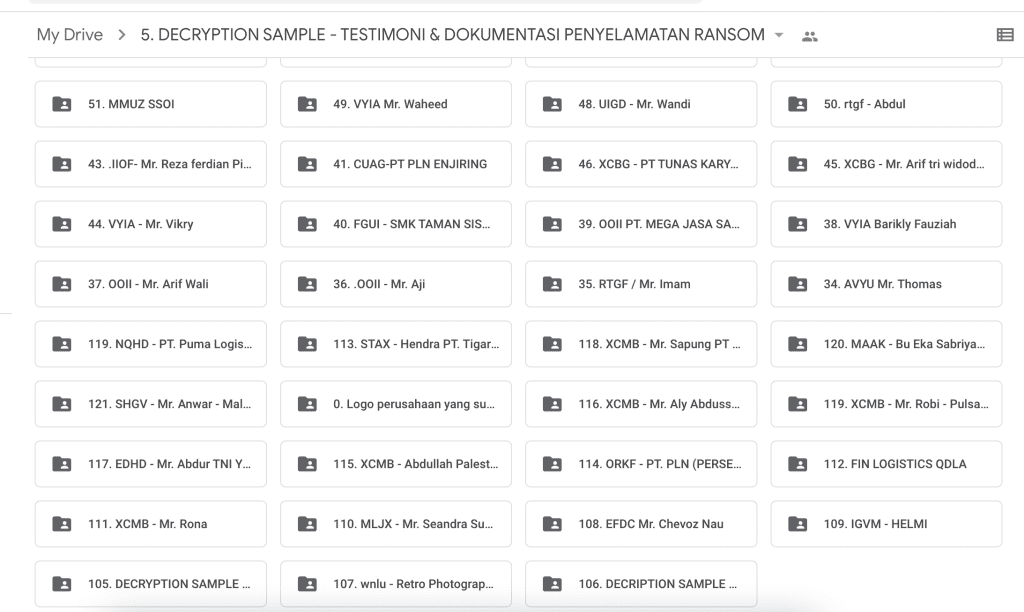

Anda dapat menemukan sample file seperti .MKP yang berhasil dipecahkan Fixransomware.com dari LINK BERIKUT:

Analisis Catatan / Pesan Teror dari Hacker Ransomware MKP

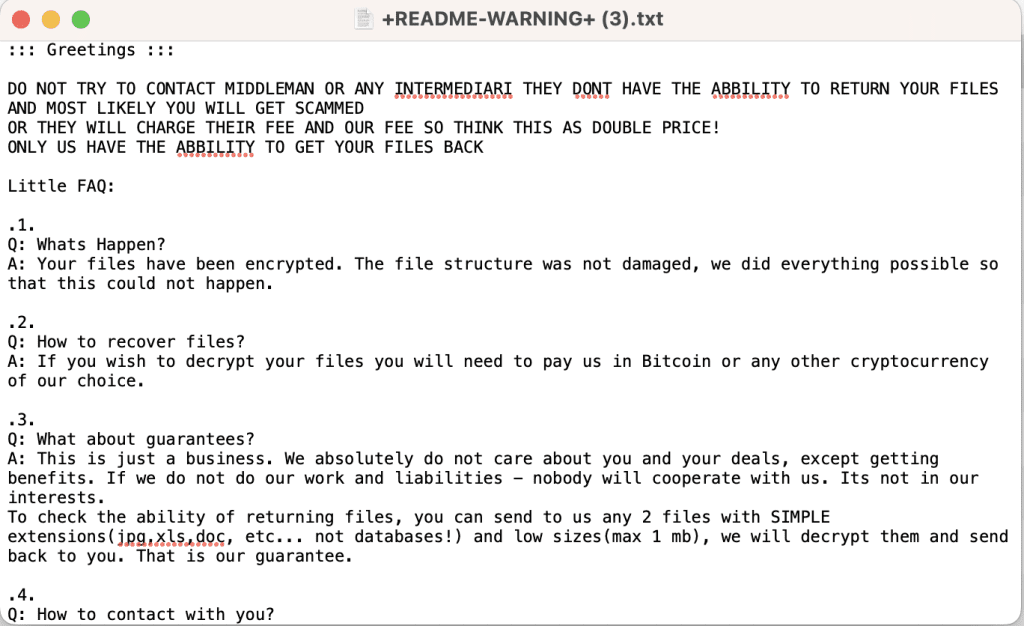

Sebagaimana dinyatakan dalam catatan teror, Hacker meminta tebusan dalam waktu 72 jam atau data akan dihapus, hal ini untuk membuat para korban panik dan mengikuti apa yang mereka tuntut sehingga hacker dapat memeras korban dengan mudah.

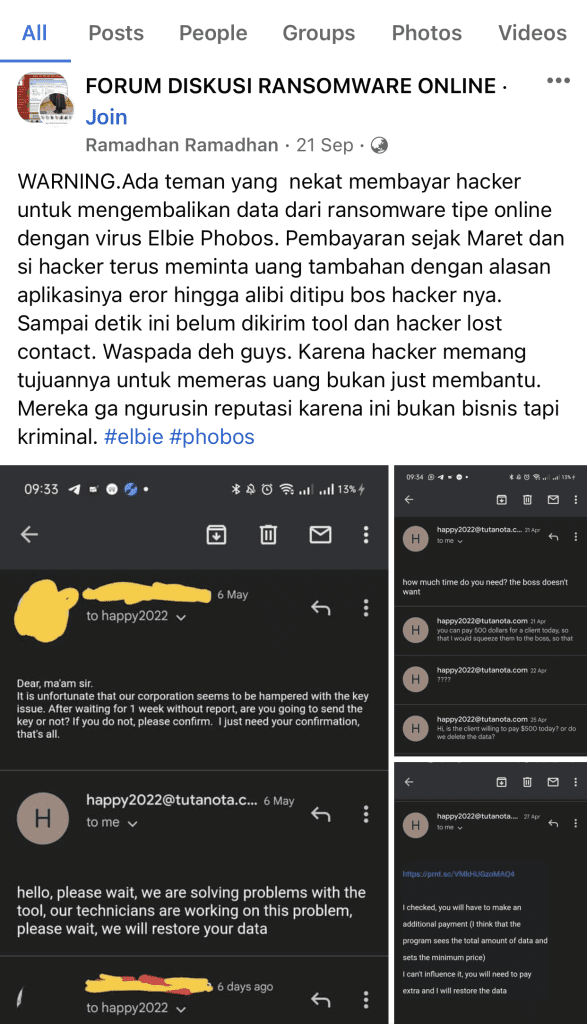

Berdasarkan laporan korban ransomware harian di fixransomware.com, telah ditemukan ratusan laporan bahwa hacker tidak memberikan software dan kode decryption setelah korban berulang kali membayar tebusan tambahan. Screenshot dari chat dapat ditemukan disini:

Apakah Data Saya Dapat Pulih dengan Mengikuti Tuntutan Hacker atau Menggunakan Decryptor Pihak Ketiga?

Dalam semua laporan kasus, korban ransomware tcvp tidak dapat memulihkan file secara gratis kecuali mereka memiliki salinan file mereka atau software dekripsi pihak ketiga tersedia di Internet. Umumnya, software dekripsi tidak dapat bekerja karena ransomware generasi baru mengenkripsi data korban secara online dan membuat sebuah kunci khusus untuk satu korban itu saja.

Selain itu, menggunakan software decryptor dan recovery pihak ketiga juga dapat merusak susunan file anda. Untuk alasan ini, disarankan untuk memiliki cadangan data dan menyimpannya di server Cloud seperti Google drive dan Icloud atau NAS Server.

Sebagaimana laporan di grup ransomware terbesar pada link berikut. Membayar tebusan tidak menjamin bahwa hacker akan memberikan kunci atau software dekripsi karena beberapa hacker hanya menyebarkan virus dan mendapatkan bayaran.

Jadi mereka menuntut lebih banyak uang tebusan tetapi file Anda tidak akan pulih sepenuhnya. Plus privasi perusahaan Anda akan terbuka atau perangkat Anda yang lain akan terinfeksi begitu mereka mendapatkan akses ke PC Anda. Sehingga jika anda terinfeksi, diwajibkan bagi anda untuk mematikan koneksi internet dan menghubungi tim fixransomware.com secepatnya untuk tindak lanjut darurat pada link berikut:

Bagaimana Virus Ransomware MKP Bisa Menyerang & Menyebar di Jaringan Anda?

Penjahat dunia maya mendistribusikan ransomware melalui email, sumber yang tidak dapat dipercaya untuk mengunduh file/program, pembaruan perangkat lunak palsu, Trojan, dan masih banyak lagi celah seperti Firewall dan RDP yang dapat dimanfaatkan. Ransomware dikirimkan melalui email dengan mengirimkan lampiran atau tautan.

Para hacker umumnya membeli virus ransomware dari kelompok kriminal acak di dark web. Kelompok kriminal ini tidak memperdulikan reputasi mereka bahkan setelah menipu banyak korban di banyak negara karena mereka dapat berganti identitas dan membuat varian virus baru lagi. Dalam berita baru-baru ini, peretas tidak mendekripsi file korban sampai sepenuhnya mengambil semua uang korban.

Umumnya serangan ransomware akan berjalan berulang kali. Beberapa kelompok hacker membocorkan skema celah jaringan anda ke kelompok lainnya untuk menyerang di kemudian hari. Maka dari itu, hubungi tim Teknisi Fixransomware.com untuk menghindarkan anda dari serangan berikutnya:

Apa Bahaya Dari Penggunaan Aplikasi Bajakan dan Kaitannya dengan Ransomware MKP?

Namun, hampir lebih dari 50% kasus ransomware berasal dari infeksi File berbahaya yang diunduh dari situs web tidak resmi, jaringan Peer-to-Peer Torrent, dan software cracking bajakan. Menggunakan perangkat lunak bajakan adalah melanggar hukum. Alasan lain untuk tidak menggunakan aplikasi bajakan adalah karena alat tersebut sering mengandung malware (misalnya, ransomware).

Ada juga beberapa antivirus bajakan yang alih-alih melindungi anda dari malware, justru akan menginfeksi PC anda. Antivirus bajakan umumnya tidak dapat diupdate dengan database virus yang selalu baru, sehingga jika anda ingin proteksi penuh, gunakan antivirus premium Digipedia.

Pesan Email Teror Dari Hacker:

Biasanya, file MKP dibarengi dengan pesan teror dengan ancaman akan mempublikasikan rahasia perusahaan dan menghapus kunci pembuka file (decryptor) seperti gambar berikut:

Isi dari Pesan Teror Ransomwae (“+README-WARNING+.txt“):

::: Greetings :::

DO NOT TRY TO CONTACT MIDDLEMAN OR ANY INTERMEDIARI THEY DONT HAVE THE ABBILITY TO RETURN YOUR FILES AND MOST LIKELY YOU WILL GET SCAMMED

OR THEY WILL CHARGE THEIR FEE AND OUR FEE SO THINK THIS AS DOUBLE PRICE!

ONLY US HAVE THE ABBILITY TO GET YOUR FILES BACKLittle FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted. The file structure was not damaged, we did everything possible so that this could not happen..2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay us in Bitcoin or any other cryptocurrency of our choice..3.

Q: What about guarantees?

A: This is just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities – nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc… not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee..4.

Q: How to contact with you?TELEGRAM

https://t.me/emcryptsupportA: You can write us to our mailboxes: [email protected]

In case not answer in 24 hours [email protected]

.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files..6.

Q: If I donít want to pay bad people like you?

A: If you will not cooperate with our service – for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice – time is much more valuable than money.:::BEWARE:::

DON’T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions – please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

Umumnya penjahat cyber/hacker menggunakan banyak email dan sering berganti sesudah menipu satu korban ke korban lainnya:

[email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], akzhq615@ protonmail.com, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], tomasrich2020@aol. com, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], admcphel@protonmail. ch, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], xaodecrypt@protonmail. com, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], helpdesk_makp@ protonmail.ch, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], makop.support@ secmail.pro, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], akzhq1010@tutanota. com, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], lock59@airmail. cc, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], mozgpitona@outlook. com, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], temanmu@ keemail.me, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], apollo55@lenta. ru, [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], data [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], @saveisos (Telegram)

Solusi Alternatif: Mengidentifikasi Jenis Ransomware Untuk Menggunakan Decryptor yang Tepat!

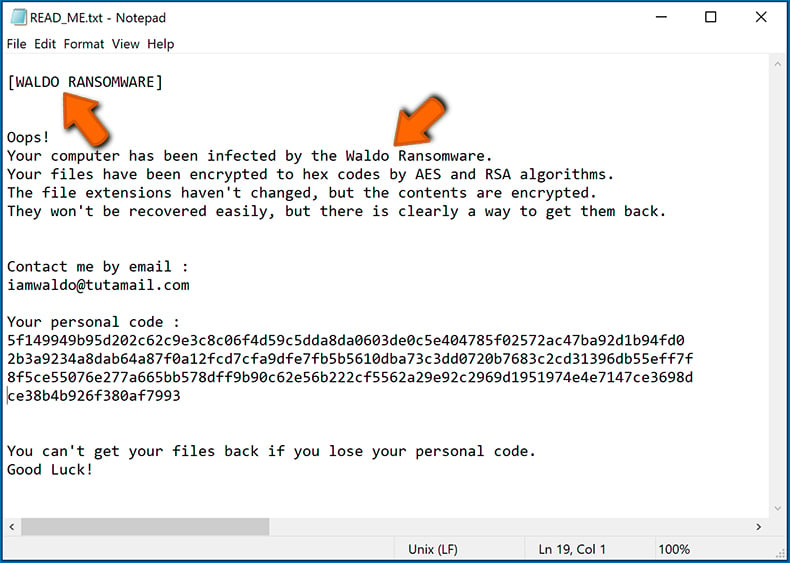

Untuk menangani infeksi dengan benar, pertama-tama seseorang harus mengidentifikasinya. Beberapa infeksi ransomware menggunakan pesan teror (lihat file teks ransomware WALDO di bawah).

Namun, dalam kebanyakan kasus, infeksi ransomware mengirimkan lebih banyak pesan langsung yang hanya menyatakan bahwa data dienkripsi dan bahwa korban harus membayar sejumlah uang tebusan. Perhatikan bahwa infeksi jenis ransomware biasanya menghasilkan pesan dengan nama file yang berbeda (misalnya, “_readme.txt”, “READ-ME.txt”, “DECRYPTION_INSTRUCTIONS.txt”, “DECRYPT_FILES.html”, dll.).

Masalahnya adalah sebagian besar nama-nama ini terlalu umum dan beberapa hacker menggunakan nama yang sama, meskipun pesan yang disampaikan berbeda dan jenis ransomware itu sendiri tidak terkait.

Oleh karena itu, menggunakan nama file pesan saja bisa menjadi tidak efektif dan bahkan menyebabkan kehilangan data permanen (misalnya, dengan mencoba mendekripsi data menggunakan alat yang dirancang untuk infeksi ransomware yang berbeda,anda kemungkinan akan berakhir dengan merusak file secara permanen dan dekripsi tidak lagi mungkin dilakukan. bahkan dengan alat yang benar).

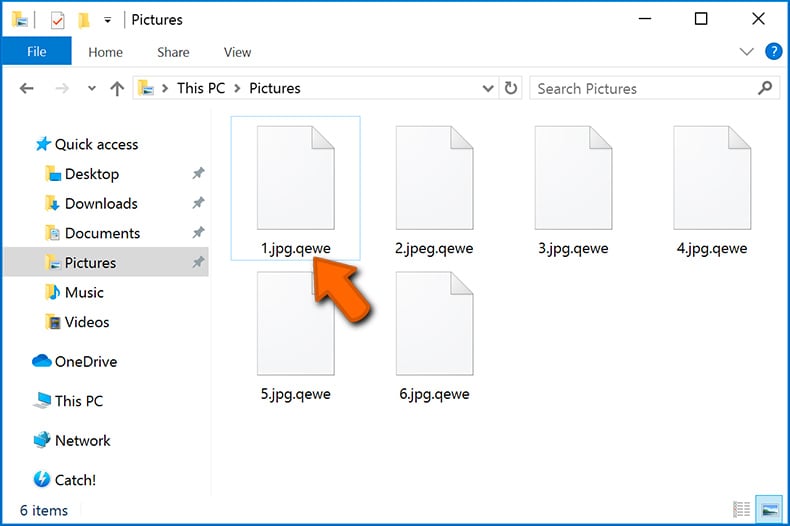

Cara lain untuk mengidentifikasi infeksi ransomware adalah dengan memeriksa ekstensi file, yang ditambahkan ke setiap file terenkripsi. Infeksi Ransomware sering dinamai dengan ekstensi yang mereka tambahkan (lihat file yang dienkripsi oleh Qewe ransomware di bawah).

Metode ini hanya efektif, namun, ketika ekstensi yang ditambahkan unik – banyak infeksi ransomware menambahkan ekstensi generik (misalnya, “.encrypted”, “.enc”, “.crypted”, “.MKP”, dll.). Dalam kasus ini, mengidentifikasi ransomware dengan ekstensi yang ditambahkan menjadi tidak mungkin.

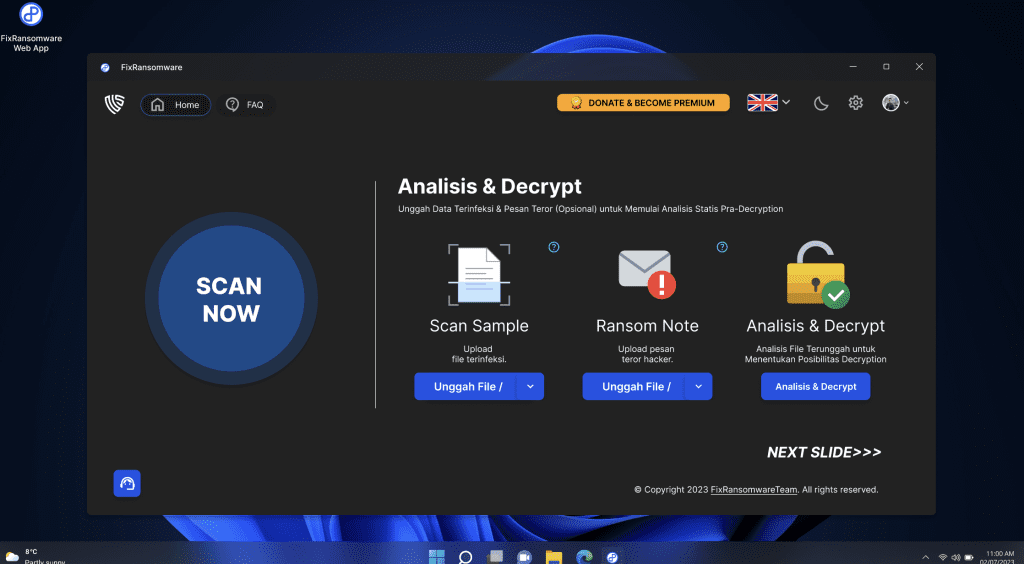

Solusi 1: Gunakan Aplikasi Fixransomware Untuk Decrypt dengan Jaminan Data Kembali 100% !

Salah satu cara termudah dan tercepat untuk mengidentifikasi infeksi ransomware adalah dengan menggunakan situs https://app.fixransomware.com/. Layanan analisis ini mendukung semua jenis infeksi ransomware. Anda cukup mengunggah pesan teror dan/atau satu file terenkripsi (kami menyarankan Anda untuk mengunggah keduanya jika memungkinkan).

Salah satu solusi terbaik diatas mendekripsi ransomware MKP dengan ID online dengan secara manual menggunakan berbagai teknik, seperti dekripsi asimetris [alias. Kriptografi Kunci Publik] (RSA, El Gamal, dll.), Algoritma Pertukaran Kunci (Diffie-Hellman), dan Analisis Kriptografi dari pengecekan hash-file.

Digipedia adalah perusahaan teknologi yang terdiri dari ratusan teknisi cybersecurity yang telah berhasil melakukan dekripsi varian ransomware MKP yang saat ini anda alami. Fixransomware by Digipedia adalah perusahaan dekripsi Asimetris nomor 1 di Asia dengan tingkat keberhasilan 100%. Kami telah berhasil membantu banyak BUMN dan perusahaan nasional, dari Palestina hingga Spanyol untuk memulihkan 100% data center mereka.

Solusi 2: Gunakan Aplikasi Fixransomware Untuk Decrypt dengan Jaminan Data Kembali 100% !

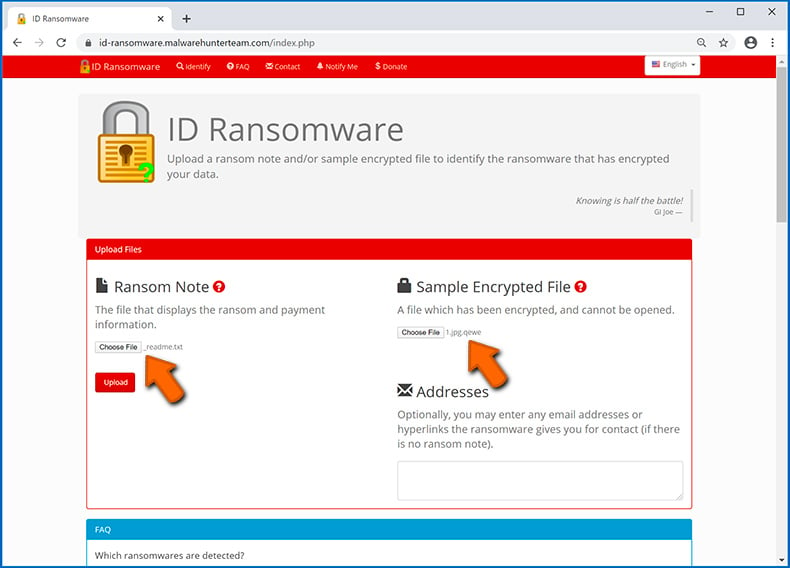

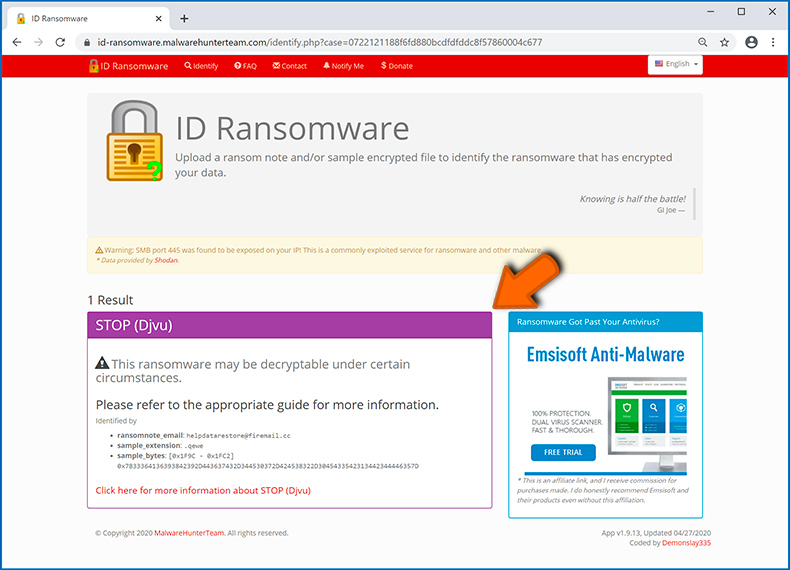

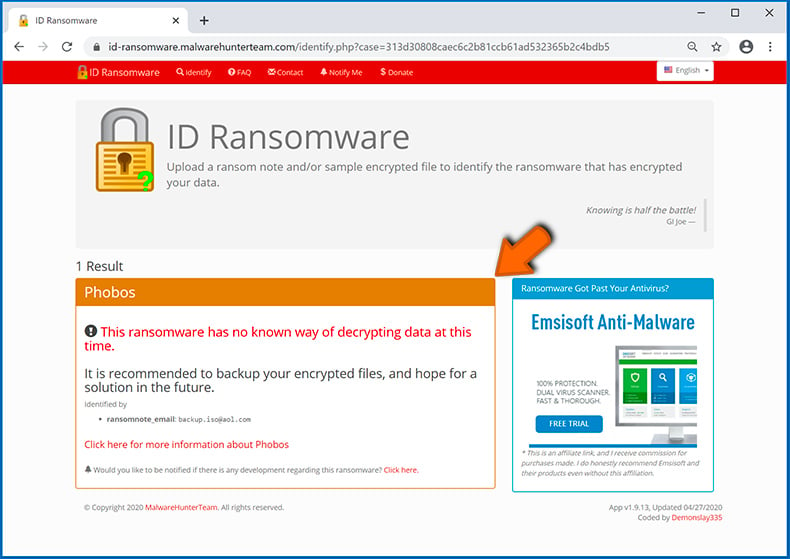

Selain itu, Anda juga dapat menggunakan situs ID Ransomware website. untuk mengidentifikasi ransomware Anda sebagiamana pada:

Ransomware akan diidentifikasi dalam hitungan detik dan Anda akan diberikan berbagai detail, seperti nama keluarga malware yang terinfeksi, apakah dapat didekripsi dengan aplikasi universal, dan sebagainya.

Contoh 1 (Qewe [STOP/DJVU] ransomware):

Contoh 2 (.iso [Phobos] ransomware):

Jika data Anda dienkripsi oleh ransomware yang tidak didukung oleh ID Ransomware, Anda selalu dapat mencoba mencari di internet dengan menggunakan kata kunci tertentu (misalnya, judul pesan tebusan, ekstensi file, email kontak yang disediakan, alamat dompet kripto, dll. ). Anda juga dapat bergabung di forum korban ransomware terbesar:

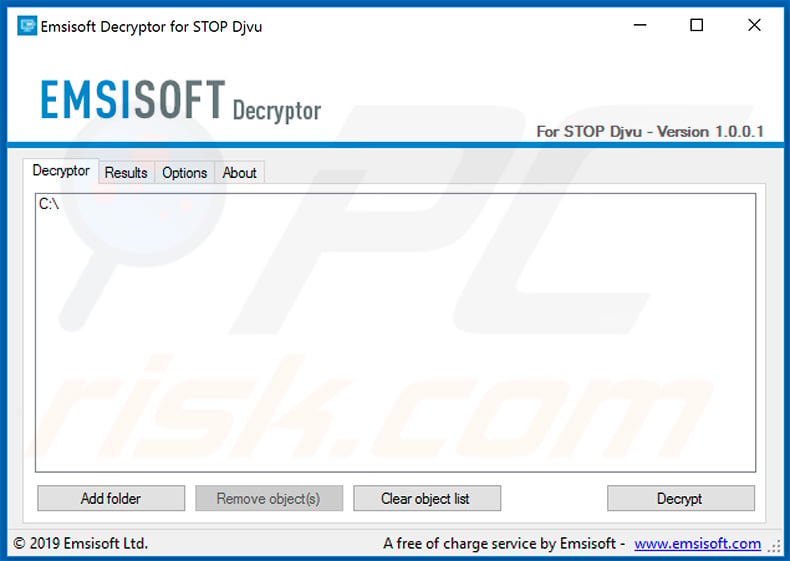

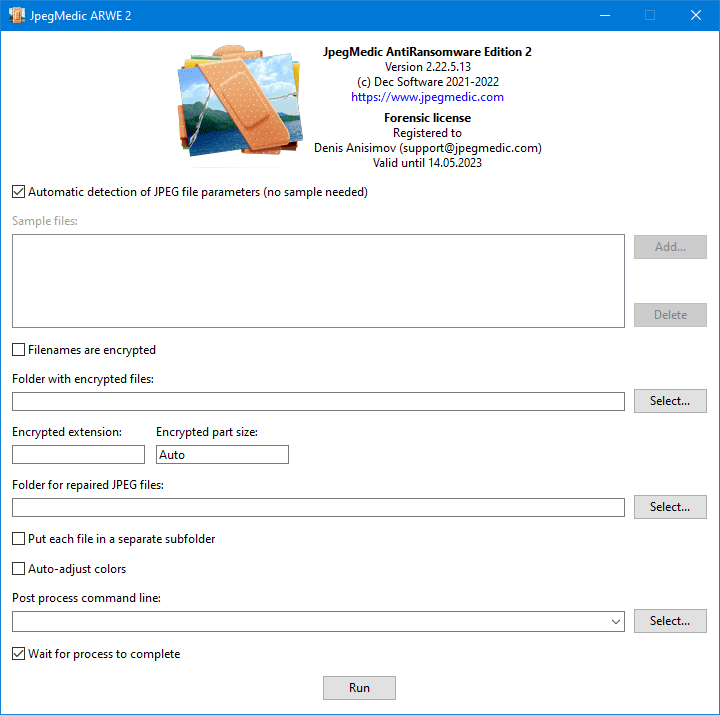

Solusi 3: Cara Mengembalikan Data Anda menggunakan Universal Decryptor Emsisoft

Saat ini ada dua versi ransomware: lama dan baru. Versi lama dirancang untuk mengenkripsi data dengan menggunakan “kunci offline” berkode sama setiap kali PC yang terinfeksi tidak memiliki koneksi internet atau server kehabisan waktu/tidak merespons.

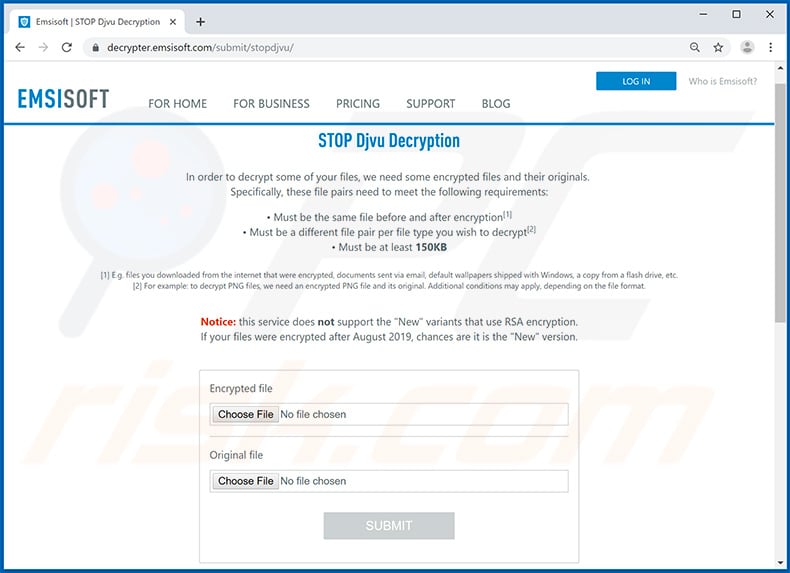

Oleh karena itu, beberapa korban dapat mendekripsi data menggunakan software seperti Emsifosft yang dikembangkan oleh peneliti Cybersecurity, Michael Gillespie, namun karena mekanisme enkripsi telah sedikit diubah menjadi enkripsi online, sebagaimana dirilis pada Agustus 2019, software dekripsi tidak lagi berfungsi.

Jika data Anda telah dienkripsi oleh versi yang lebih lama sebelum 2019, Anda mungkin dapat memulihkannya dengan sofware Emsiosft yang mendukung 148 varian Djvu sesuai instruksi di Emsisoft’s official page.

Screenshot dari Djvu decryption tool by Emsisoft and Michael Gillespie:

Perhatikan bahwa pemrosesan file mungkin memakan waktu, jadi bersabarlah. Perlu juga disebutkan bahwa sistem harus memiliki koneksi Internet selama seluruh proses dekripsi, jika tidak maka akan gagal.

Screenshot dari Emsisoft’s Djvu decryption service page:

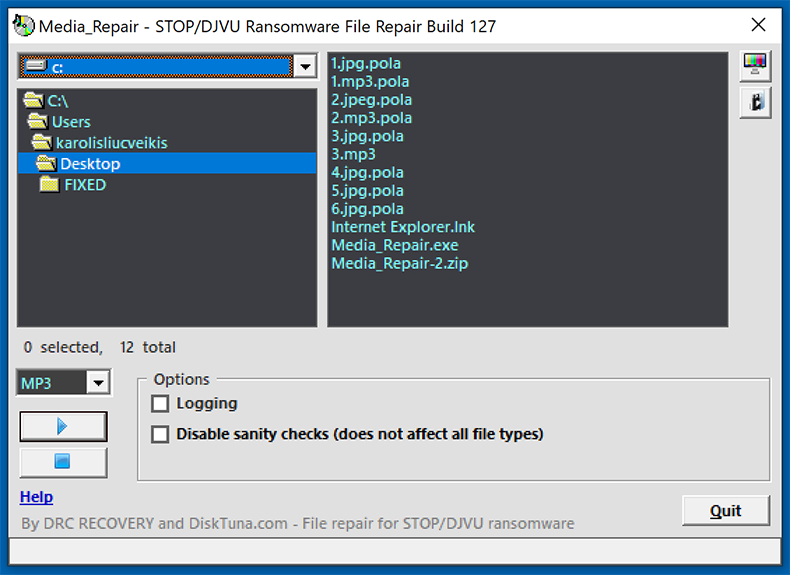

Solusi Alternatif 4: Cara Mengembalikan Data Anda menggunakan Software Recovery dan Media Repair.

Perlu dicatat bahwa ransomware tidak mengenkripsi seluruh file. Sebaliknya, itu hanya mengenkripsi sebagian (awal) file, sehingga membuatnya tidak dapat digunakan. Untungnya, dalam beberapa kasus dimungkinkan untuk memulihkan bagian lain dari file, yang tidak dienkripsi. Ini berguna untuk file audio/video, karena meskipun bagian awal tidak dapat dipulihkan, Anda masih dapat menggunakannya walaupun potensi suksesnya hanya 0-60%.

Umumnya, metode penyelamatan recovery tidak bekerja untuk SSD karena SSD menggunakan fitur TRIM untuk memudahkan perpindahan pulsa listrik untuk menyimpan data di sebuah Sel. Berbeda dengan harddisk yangmasih menggunakan piringan magnet. Metode recovery ini menggunakan beragam software seperti screenshot dibawah:

Pencegahan: Bagaimana Agar Anda Terproteksi Dari Serangan & Penyebaran Lebih Jauh Ransomware di Masa Depan?

Jangan membuka file dan tautan yang diterima dari alamat yang tidak dikenal dan mencurigakan (terutama jika email yang berisi tautan atau file tidak relevan). Gunakan halaman resmi dan tautan langsung untuk mengunduh file dan program. Jika anda tidak yakin apakah sebuah situs bisa dipercaya atau tidak, maka konsultasikan dengan forum korban ransomware terbesar dibawah ini:

Selain itu, anda wajib untuk selalu mengupdate dan (atau) aktifkan antivirus yang didapatkan dari pengembang resminya. Jika komputer Anda sudah terinfeksi ransomware MKP, umumnya PC akan dibanjiri dengan malware yang membuat PC lambat saat dikoneksikan ke internet. sebaiknya jalankan pemindaian dengan antivirus Digipedia. Saat ini berlangsung flashsale diskon hingga 50% dari harga resmi.

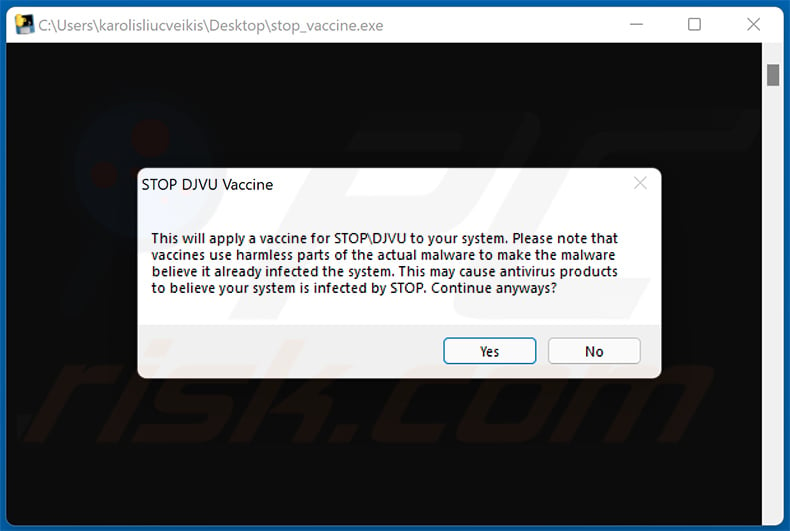

Selain itu, sebagai langkah preventif, anda juga dapat memvaksinasi PC anda yang lain agar suatu hari tidak terinfeksi ulang mengingat negara kita menjadi target serangan virus ransomware terbanyak di Asia. Fixransomware bersama G DATA telah merilis “vaksin” yang mampu mencegah ransomware MKP mengenkripsi data.

Ini tidak berarti bahwa malware tidak akan dapat memasuki sistem atau melakukan tindakan lain (mis., mengubah pengaturan sistem). Namun, enkripsi akan tetap dicegah. Anda dapat memesan vaksinasi Ransomwaer keluarga Phobos dibawah ini.

Solusi 1: Melaporkan Infeksi Ransomware ke Pihak Otoritas:

Jika Anda adalah korban serangan ransomware, kami sarankan untuk melaporkan kejadian ini kepada pihak pegiat cybersecurity. Dengan memberikan informasi kepada pegiat cybersecurity seperti Fixransomware, Anda akan membantu melacak kejahatan cybersecurity dan berpotensi membantu penuntutan para hacker.

Solusi 2: Membatasi Penyebaran Infeksi Ransomware MKP:

Beberapa infeksi jenis ransomware dirancang untuk mengenkripsi file di dalam perangkat penyimpanan eksternal, menginfeksinya, dan bahkan menyebar ke seluruh jaringan lokal. Untuk alasan ini, sangat penting untuk mengisolasi perangkat (komputer) yang terinfeksi sesegera mungkin.

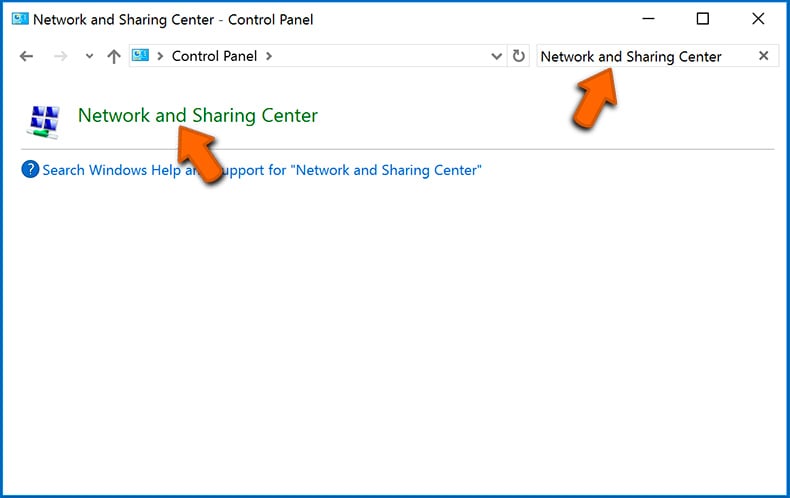

Langkah 1: Disconnect Jaringan internet.

Cara termudah untuk memutuskan komputer dari internet adalah dengan mencabut kabel Ethernet dari motherboard. Namun, beberapa perangkat terhubung melalui jaringan nirkabel dan untuk beberapa pengguna (terutama mereka yang tidak terlalu paham teknologi), melepaskan kabel mungkin tampak sulit. Oleh karena itu, Anda juga dapat memutuskan sistem secara manual melalui Control Panel:

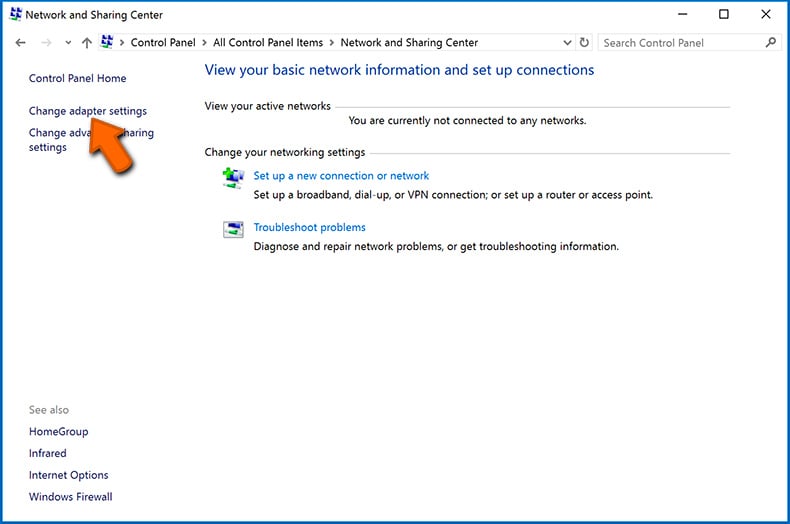

Arahkan ke “Control Panel”, klik bilah pencarian di sudut kanan atas layar, masukkan “Network and Sharing Center” dan pilih hasil pencarian:

Klik “Change adapter settings” :

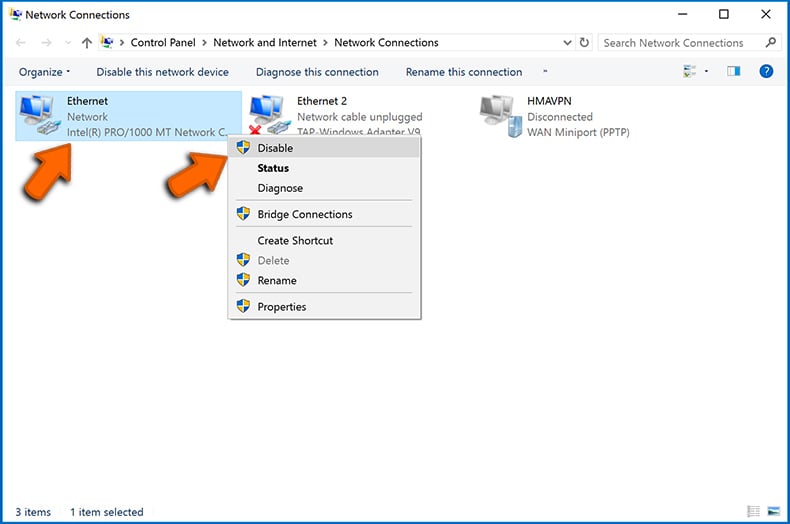

Klik kanan pada setiap titik koneksi dan pilih “Disable”. Setelah dinonaktifkan, sistem tidak akan lagi terhubung ke internet. Untuk mengaktifkan kembali titik koneksi, cukup klik kanan lagi dan pilih “Enable”.

Langkah 2: Cabut Seluruh Media Penyimpanan Eksternal.

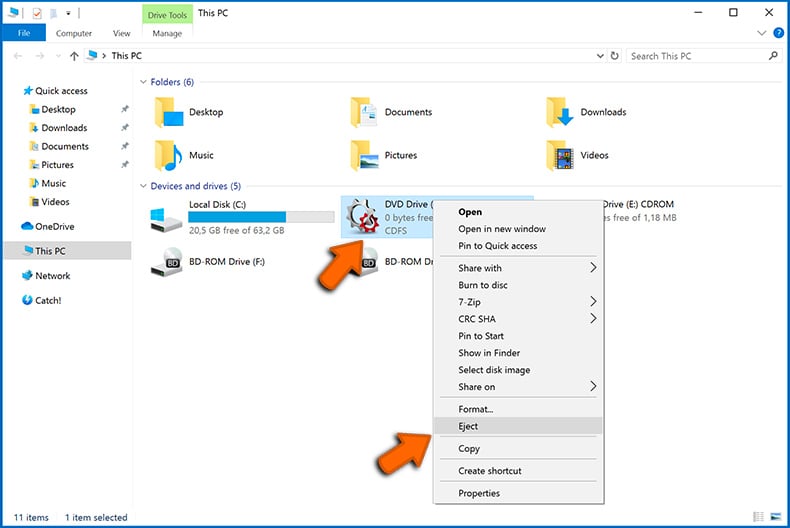

Seperti disebutkan di atas, ransomware mungkin mengenkripsi data dan menyusup ke semua perangkat penyimpanan yang terhubung ke komputer. Untuk alasan ini, semua perangkat penyimpanan eksternal (flashdisk, harddisk Eksternal, NAS dll.) harus segera diputuskan, namun, kami sangat menyarankan Anda untuk mengeluarkan setiap perangkat sebelum memutuskan sambungan untuk mencegah kerusakan data:

Arahkan ke “My Computer”, klik kanan pada setiap perangkat yang terhubung, dan pilih “Eject”:

Langkah 3: Log-out kan Akun Penyimpanan Cloud.

Beberapa jenis ransomware mungkin dapat menginfeksi data yang disimpan di dalam “Cloud seperti Google Drive”. Untuk alasan ini, Anda harus keluar dari semua akun atau mengganti sandi penyimpanan cloud di dalam browser dan perangkat lunak terkait lainnya. Anda juga harus mempertimbangkan untuk menghapus sementara perangkat lunak manajemen cloud sampai infeksi benar-benar hilang.

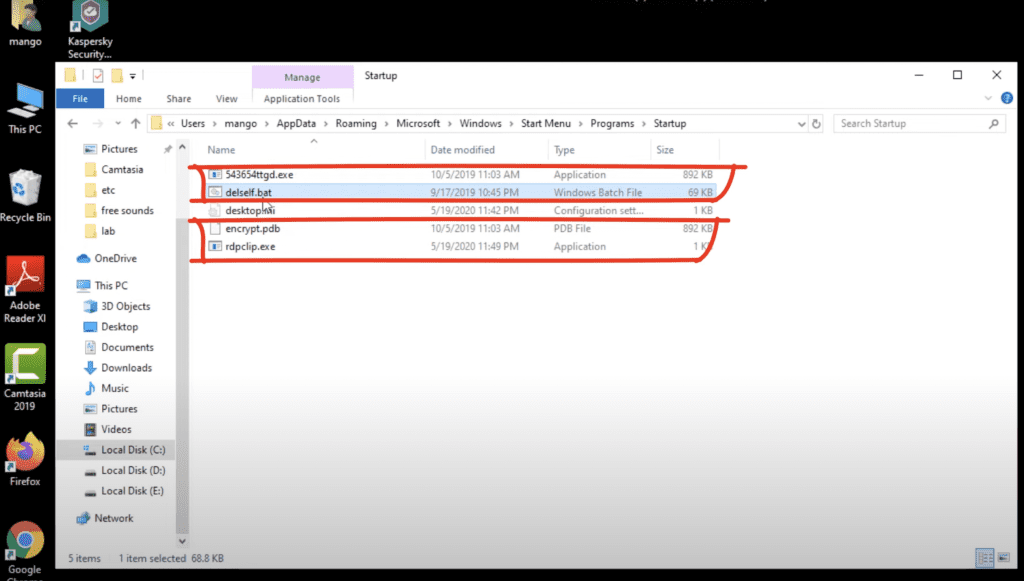

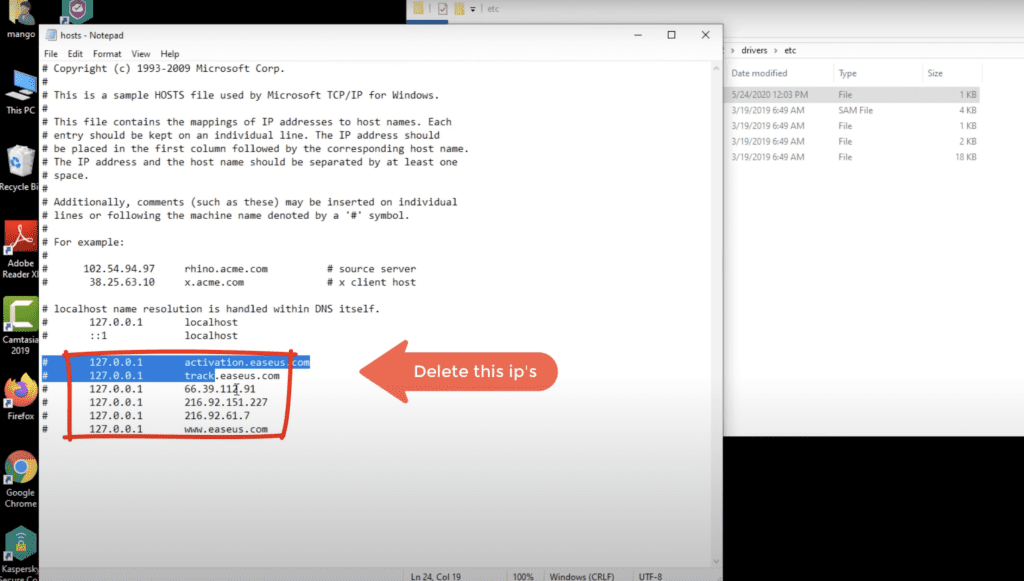

Solusi 3: Mematikan Virus di Windows Startup, Scheduler, Hosts, and Task manager:

Solusi 4: Membuat Backup Data

Manajemen file yang tepat dan membuat cadangan sangat penting untuk keamanan data. Karena itu, selalu sangat berhati-hati dan berpikir ke depan.

Mengelola Backup Data dengan Manajemen Partisi:

Kami menyarankan Anda menyimpan data Anda di beberapa partisi dan menghindari menyimpan file penting di dalam partisi yang berisi seluruh sistem operasi. Jika Anda jatuh ke dalam situasi di mana Anda tidak dapat mem-boot sistem dan terpaksa memformat disk tempat sistem operasi diinstal (dalam banyak kasus, ini adalah tempat bersembunyinya infeksi malware), Anda akan kehilangan semua data yang tersimpan di dalam drive itu.

Selain itu, keuntungan memiliki beberapa partisi: jika Anda memiliki seluruh perangkat penyimpanan yang ditetapkan ke satu partisi, Anda akan dipaksa untuk menghapus semuanya, namun, membuat beberapa partisi dan mengalokasikan data dengan benar memungkinkan Anda untuk mencegah masalah seperti itu.

Anda dapat dengan mudah memformat satu partisi tanpa mempengaruhi yang lain – oleh karena itu, satu akan dibersihkan dan yang lain akan tetap tidak tersentuh, dan data Anda akan disimpan. Mengelola partisi cukup sederhana dan Anda dapat menemukan semua informasi yang diperlukan di Microsoft’s documentation web page.

Membuat Backup Data dengan Media Eksternal vs Cloud:

Salah satu metode backup yang paling andal adalah dengan menggunakan perangkat penyimpanan eksternal dan tetap mencabutnya. Salin data Anda ke hard drive eksternal, flash didsk, SSD, HDD, atau perangkat penyimpanan lainnya, cabut dan simpan di tempat yang kering jauh dari matahari dan suhu ekstrim.

Namun, cara ini cukup tidak efisien, karena pencadangan dan pembaruan data perlu dilakukan secara berkala. Anda juga dapat menggunakan layanan cloud atau server jarak jauh. Di sini, koneksi internet diperlukan dan selalu ada kemungkinan pelanggaran keamanan, meskipun itu sangat jarang terjadi.

Solusi Backup Data Otomatis dengan Google Drive Desktop:

Sebaiknya gunakan Google Drive untuk mencadangkan file Anda. GoogleDrive memungkinkan Anda menyimpan file dan data pribadi di awan, menyinkronkan file di seluruh komputer dan perangkat seluler, memungkinkan Anda mengakses dan mengedit file dari semua perangkat Windows Anda. Google Drive Premium memungkinkan Anda menyimpan, berbagi, dan mempratinjau file, mengakses riwayat unduhan, memindahkan, menghapus, dan mengganti nama file, serta membuat folder baru, dan banyak lagi.

Anda dapat mencadangkan folder dan file terpenting di PC (folder Desktop, Dokumen, dan Gambar). Beberapa fitur OneDrive yang lebih menonjol termasuk versi file, yang menyimpan versi file yang lebih lama hingga 30 hari. Anda dapat melakukan pemesanan Google Drive PREMIUM dengan kuota penyimpanan unlimited tanpa batas disini:

Cara Menggunakan Google Drive Desktop untuk Mensinkronkan Semua Isi Laptop ke Backup Internet: